Sample Translation Kovri - User Guide

Kovri

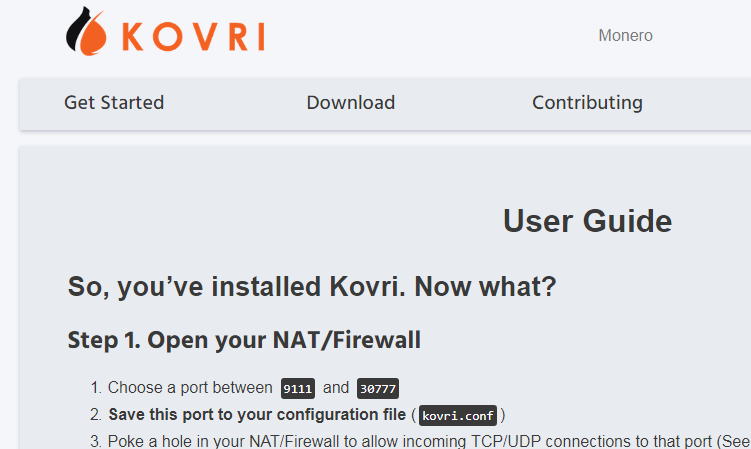

User Guide

So, you’ve installed Kovri. Now what?

Step 1. Open your NAT/Firewall

- Choose a port between

9111and30777 - Save this port to your configuration file (

kovri.conf) - Poke a hole in your NAT/Firewall to allow incoming TCP/UDP connections to that port (See notes below if you don’t have access)

Notes:

- If you don’t save the port, kovri will randomly generate a new one on each startup (you also have the choice to pass the port with the

--portflag on each startup). - If you don’t have access to your NAT, use the

--enable-upnpruntime option or enable the option inkovri.conf - Don’t share your port number with anyone as it will affect your anonymity!

Step 2. (Recommended) Operational security

- Consider creating a designated

kovriuser and run kovri only using that user - If using Linux, consider using a hardened kernel (such as grsec with RBAC)

- After installing the appropriate resources in your kovri data path, considering setting appropriate access control with setfacl, umask, or whatever your OS uses for ACL

- Never share your port number with anyone as it will affect your anonymity!

Note: see kovri.conf to find your data path for Linux/OSX/Windows

Step 3. Configure Kovri

For a full list of options:

# Linux / macOS / *BSD

$ cd ~/bin && ./kovri --help

# Windows (PowerShell / MSYS2)

$ cd "C:\Program Files\Kovri" ; ./kovri.exe --help

For complete options with details:

kovri.confconfiguration file for router and clienttunnels.confconfiguration file for client/server tunnels

Step 4. (Optional) Setup tunnels

In short, client tunnels are tunnels which you use to connect to other services and server tunnels are used for when you host service(s) so other people can connect to your service (website, SSH, etc).

By default, you will have client tunnels setup for IRC (Irc2P) and email (i2pmail). To add/remove client tunnels, see tunnels.conf.

When creating server tunnel(s), you’ll need to create persistent private keys which are used for your destination. To do so, uncomment or create keys = your-keys.dat and replace your-keys with an appropriate name. Do not share your private .dat file with anyone (the only exception being if you wish to deploy multi-homing), and be sure to make a backup of the file!

Once setup, your Base32 and Base64 encoded destination will be shown in your log after you start kovri. You can also find these encodings in a text file along with the .dat file in your kovri data path in the client/keys directory. The encoded destination inside the text files .dat.b32.txt and .dat.b64.txt are safe to distribute to others so they can connect to your service.

Example:

- Private keys file:

client/keys/your-keys.dat - Public Base32:

client/keys/your-keys.dat.b32.txt - Public Base64:

client/keys/your-keys.dat.b64.txt

Note: see kovri.conf to find your data path for Linux/OSX/Windows

Step 5. (Optional) Register your new eepsite

Stop! Until #498 is resolved, consider only registering your service with Kovri and not stats.i2p!

- Open a request with

[Subscription Request] your-host.i2p(replace your-host.i2p with your desired hostname) on the Kovri issue tracker - In the request body, paste the contents of your public

.txtfile that was mentioned in the previous step - After review, we will add your host and sign the subscription

- Done!

Step 6. Run Kovri

$ cd build/ && ./kovri

- Wait 5 minutes or so to get bootstrapped into the network before attempting to use services

Step 7. Join us on IRC

- Startup your IRC client

- Setup your client to connect to kovri’s IRC port (default 6669). This will connect you to the Irc2P network (I2P’s IRC network)

- Join

#kovriand#kovri-dev

Step 8. Browse an I2P website (garlic-site/eepsite)

- Startup a browser of your choosing (preferably a browser devoted to kovri usage)

- Configure your browser by reading these instructions but instead of port 4444 and 4445 change HTTP proxy port to 4446 and SSL proxy port also to 4446

- Visit http://check.kovri.i2p

Notes:

- Just like with Tor, one doesn’t need SSL to safely and securely use the network

- SSL site support and outproxy service is not currently implemented

- If someone gives you a .i2p address that’s not in your address book, use the

Jumpservice at http://stats.i2p/i2p/lookup.html - Look through hosts.txt in your data directory to view a list of default sites you can easily visit

- Overall, HTTP Proxy and address book implementation are in development and not yet feature-complete

Step 9. Enjoy!

- Read more about Kovri in the Moneropedia.

- Open your feature requests or report bugs on our issues tracker

- Learn more about the I2P network on the java I2P website

Dutch Translation

Gebruikershandleiding

Dus je hebt Kovri geïnstalleerd. Wat nu?

Stap 1. Open je NAT/firewall.

- Kies een port tussen

9111en30777. - Sla deze poort op in je configuratiebestand (

kovri.conf). - Geef in de NAT/firewall toestemming voor die poort aan inkomende TCP/UDP-verbindingen. (Zie onderstaande opmerkingen als je geen toegang hebt).

Opmerkingen:

- Als je de poort niet opslaat, wordt bij het opstarten steeds een willekeurige nieuwe poort gekozen door kovri. (Maar je kunt ook de poort bij het opstarten opgeven met de parameter

--port). - Als je geen toegang hebt tot je NAT, gebruik je de runtime-optie

--enable-upnpof schakel je deze optie inkovri.confin. - Vertel niemand welk poortnummer je gebruikt, want dat zou je minder anoniem maken.

Stap 2 (aanbevolen). Beveiligingsadvies

- Maak eventueel een speciale gebruiker met de naam

kovriaan en laat alleen die gebruiker kovri uitvoeren. - Als je Linux gebruikt, kun je een geharde kernel gebruiken (bijvoorbeeld grsec met RBAC).

- Nadat je de benodigde resources hebt geïnstalleerd in het gevenspad voor kovri, kun je er toegangsbeheer voor instellen met setfacl, umask of de toegangsbeheerfunctie van het besturingssysteem.

- Vertel niemand welk poortnummer je gebruikt, want dat zou je minder anoniem maken.

Opmerking: zie kovri.conf voor het gegevenspad in Linux/macOS/Windows

Stap 3. Configureer Kovri

Een volledige lijst met opties vind je via:

# Linux/macOS/*BSD

$ cd ~/bin && ./kovri --help

# Windows (PowerShell/MSYS2)

$ cd "C:\Program Files\Kovri" ; ./kovri.exe --help

Alle opties met details vind je in:

kovri.conf, configuratiebestand voor router en clienttunnels.conf, configuratiebestand voor client- en servertunnels

Stap 4 (optioneel). Stel tunnels in

Client-tunnels zijn tunnels waardoor je verbinding maakt met andere services. Servertunnels gebruik je om services te hosten zodat andere mensen verbinding kunnen maken met je service (website, SSH etc.)

Standaard zijn er client-tunnels ingesteld voor IRC (Irc2P) en e-mail (i2pmail). Zie tunnels.conf voor het toevoegen/verwijderen van tunnels.

Wanneer je servertunnels aanmaakt, moet je persistente privésleutels genereren die worden gebruikt voor je bestemming. Haal daarvoor de commentaartekens voor keys = your-keys.dat weg, of voeg die regel toe, en vervang your-keys door een geschikte naam. Deel je persoonlijke .dat-bestand met niemand (tenzij je multi-homing wilt toepassen) en zorg dat je een back-up van het bestand maakt.

Als dit is ingesteld, wordt je bestemming in je log weergegeven na het starten van kovri, gecodeerd in de vorm van een Base32-adres en een Base64-adres. Je vindt het gecodeerde adres ook in een tekstbestand, in dezelfde directory client/keys in het gegevenspad voor kovri als het .dat-bestand. De gecodeerde bestemming in de tekstbestanden .dat.b32.txt en .dat.b64.txt zijn veilig om aan anderen te geven, zodat ze verbinding kunnen maken met je service.

Voorbeeld:

- Bestand met privésleutels:

client/keys/mijnsleutels.dat - Openbaar Base32-adres:

client/keys/mijnsleutels.dat.b32.txt - Openbaar Base64-adres:

client/keys/mijnsleutels.dat.b64.txt

Opmerking: zie kovri.conf voor het gegevenspad in Linux/macOS/Windows

Stap 5 (optioneel). Registreer je nieuwe eepsite.

Stop! Registreer je service liever alleen bij Kovri en niet bij stats.i2p totdat issue 498 is opgelost.

- Open een verzoek met de tekst

[Subscription Request] mijnhost.i2p(vervang mijnhost.i2p door de gewenste hostname) in de Kovri-issuetracker. - Plak in de hoofdtekst van het verzoek de inhoud van het in de vorige stap genoemde openbare

.txt-bestand. - Nadat je host is goedgekeurd, wordt je host toegevoegd en wordt het abonnement ondertekend.

- Klaar is Kees!

Stap 6. Voer Kovri uit

$ cd build/ && ./kovri

- Wacht ongeveer 5 minuten totdat je host wordt herkend door het netwerk voordat je probeert services te gebruiken.

Stap 7. Chat met ons via IRC

- Start een IRC-client.

- Stel je client in om verbinding te maken met de IRC-poort voor kovri (standaard 6669). Zo maak je verbinding met het Irc2P-netwerk (het IRC-netwerk van I2P).

- Open de kanalen

#kovrien#kovri-dev.

Stap 8. Bezoek een I2P-website (garlic-site/eepsite)

- Start een browser naar keuze (liefst een browser die je alleen voor kovri gebruikt).

- CConfigureer de browser door deze instructies te lezen, maar in plaats van poort 4444 en 4445 verander je de HTTP-proxypoort in 4446 en verander je de SSL-proxypoort ook in 4446.

- Ga naar http://check.kovri.i2p

Opmerkingen:

- Net als met Tor heb je geen SSL nodig om het netwerk veilig te gebruiken.

- Er worden momenteel geen SSL-sites of outproxy-services ondersteund.

- Als iemand je een .i2p-adres geeft dat niet in je adresboek staat, gebruik je de

Jump-service op http://stats.i2p/i2p/lookup.html - Raadpleeg het bestand hosts.txt in je gegevensdirectory voor een lijst met standaardsites die je kunt bezoeken.

- De implementatie van de HTTP-proxy en het adresboek is nog in ontwikkeling en er ontbreken nog functies.

Stap 9. Veel plezier!

- Lees meer over Kovri in de Moneropedia.

- Open functieverzoeken of meld bugs via onze issuetracker

- Lees meer over het I2P-netwerk op de Java I2P-website